Security-Lösungen: Das Ganze im Blick

IT-Security ist ein Prozess. Gemeinsam mit Ihnen finden wir genau die Lösung, die genau dort Verstärkung verschafft, wo Sie zusätzlichen Schutz benötigen.

Schnell kann man den Überblick verlieren. Was ist wirklich wichtig in Ihrer individuellen Situation? Da ein kontinuierlicher Verbesserungsprozess der IT-Sicherheit unerlässlich ist, um Ihr Unternehmen zuverlässig vor Cyber Kriminalität zu schützen, haben wir unsere Dienstleistungen zusammengefasst. Mit der Thinking Objects als Ihr Managed Security Provider können Sie Ihre Security Projekte vom Kick-Off bis in den Betrieb betreuen lassen. Natürlich können Sie auch alle dargestellten Module einzeln von uns umsetzen lassen.

Sie stecken im IT-Dickicht? Bringen Sie mit einem Security-Workshop Licht ins Dunkel und erfahren Sie, wo Sie stehen und was jetzt zu tun ist. Sie wissen genau, was Sie brauchen, aber haben personelle Engpässe? Dann ist ein Managed Service das richtige.

Wir haben auf dieser Seite unsere umfangreichen Dienstleistungen aufgeführt. Unsere Kunden profitieren vom umfassenden Schutz aus einer Hand. Und wir sagen Ihnen, welche Lösung Sie jetzt benötigen.

Analyse & Bewertung

Um einen Status quo Ihrer IT-Sicherheit festzulegen, unterstützen wir Sie mit Penetration Testing, Audits, Security Workshops und Risikoanalysen. Bei voller Transparenz über erhobene Daten und Methoden.

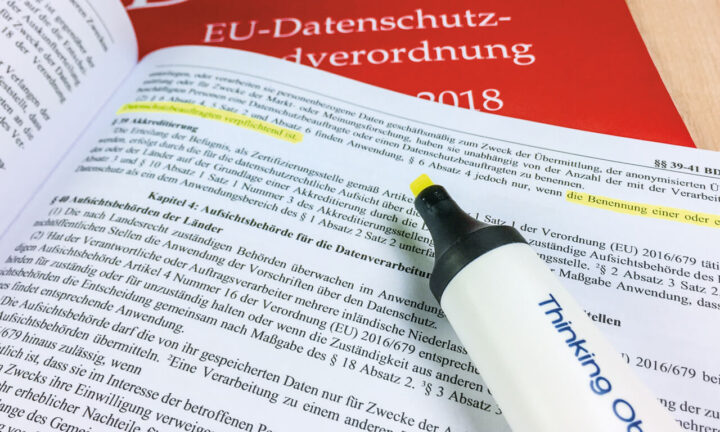

Beratung

Sie haben schon einen Überblick über Ihre Sicherheitslücken und Risiken im Unternehmen und möchten den nächsten Schritt gehen? Jetzt geht es um Awareness und Security Konzepte, um Ihre IT-Sicherheit zukünftig zu stärken. Wir nehmen mit Ihnen auch gesetzliche Richtlinien und Normen, wie beispielsweise die ISO 27001, in den Blick.

Implementierung & Lösungen

Für die immer professioneller werdenden Cyberangriffe auf Unternehmen reicht die Basissicherheit, die Anti-Virus-Programme und Firewalls bieten, nicht mehr aus. Daher ist es unerlässlich, dass Ihre IT-Sicherheit mit sinnvollen Erweiterungen optimieren.

Im Fokus

NIS-2 kommt: Jetzt aktiv werden!

Die Uhr tickt und viele Unternehmen sind betroffen. In Kürze muss die neue EU-Richtlinie zur Erhöhung der Cybersicherheit umgesetzt werden. Das gibt es zu tun.

Managed Detection and Response Service

24/7-Cyberabwehr durch Technik und Experten: Ein MDR-Service kombiniert modernste Erkennungstechnologie mit der Erfahrung eines Teams von Security-Spezialisten.

Deine Karriere, Deine Zukunft

Bereit, die Cyber-Welt zu retten? Ob Ausbildung, Berufseinstieg oder mit Berufserfahrung. Sei Teil unseres Teams und finde bei uns endlich den Job, der zu Dir passt!